无法确定具体是哪个成员进行了签名4 验证过程交易匿名技术区块链的接收方可以使用环中所有成员的公钥来验证环签名的有效性如果签名有效匿名技术区块链,就表明交易是经过环中某个成员认可的,但无法知道具体是谁通过这样的方式,环签名技术在保证交易真实性的同时,隐藏了签名者的真实身份,实现了匿名交易。

2020年市场牛市如期而至,而在风口上的DeFi和NFT项目开始出现了狂暴的大暴涨,区块链技术各种底层技术比如公链云存储跨链DAO等方面的技术开始逐步完善,开始出现了组合应用,走向落地化应用交易所公链的崛起也让匿名技术区块链我们看到了各种的投资机会,但是在这波疯狂的上涨浪潮中很多投资者却意外踏空了,这也让我们意识到了。

1 钱包分级管理 数字人民币钱包分为四类,匿名程度逐级降低 一类钱包仅需手机号注册,支持小额支付目前单笔限额2000元 二类钱包需绑定个人基础信息,限额提升至5万元 三类钱包需验证身份证件,限额50万元 四类钱包企业专用,需完整KYC认证 2 区块链技术应用 采用可控匿名技术。

区块链技术是大数据衍生出来的底层技术,像一个数据库记录所有相关重要数据,那么金窝窝集团研究表示区块链技术的特征有如下有点1去中心化2透明性3开放性4自治性5信息不可篡改6匿名性认知。

隐私币的优势主要体现在保护交易隐私抵抗监控满足不同需求以及技术升级增强信心四个方面一保护交易隐私在区块链技术中,透明性虽提升了可追溯性,但也暴露了用户交易数据隐私币通过匿名设计隐藏交易细节,包括发送者接收者及金额,避免留下可分析追踪的“痕迹”,强化资产的可替换性与匿名性例。

这种方式可以使得用户在不同区块链之间的交易更加灵活和匿名然而,需要注意的是,虽然混币器和跨链混币可以在一定程度上增强交易的匿名性,但它们并不能完全保证反区块链追踪和实现完全匿名区块链技术本身具有透明性和可追溯性,这使得任何交易都可以被追踪和查询此外,混币器和跨链混币操作也可能。

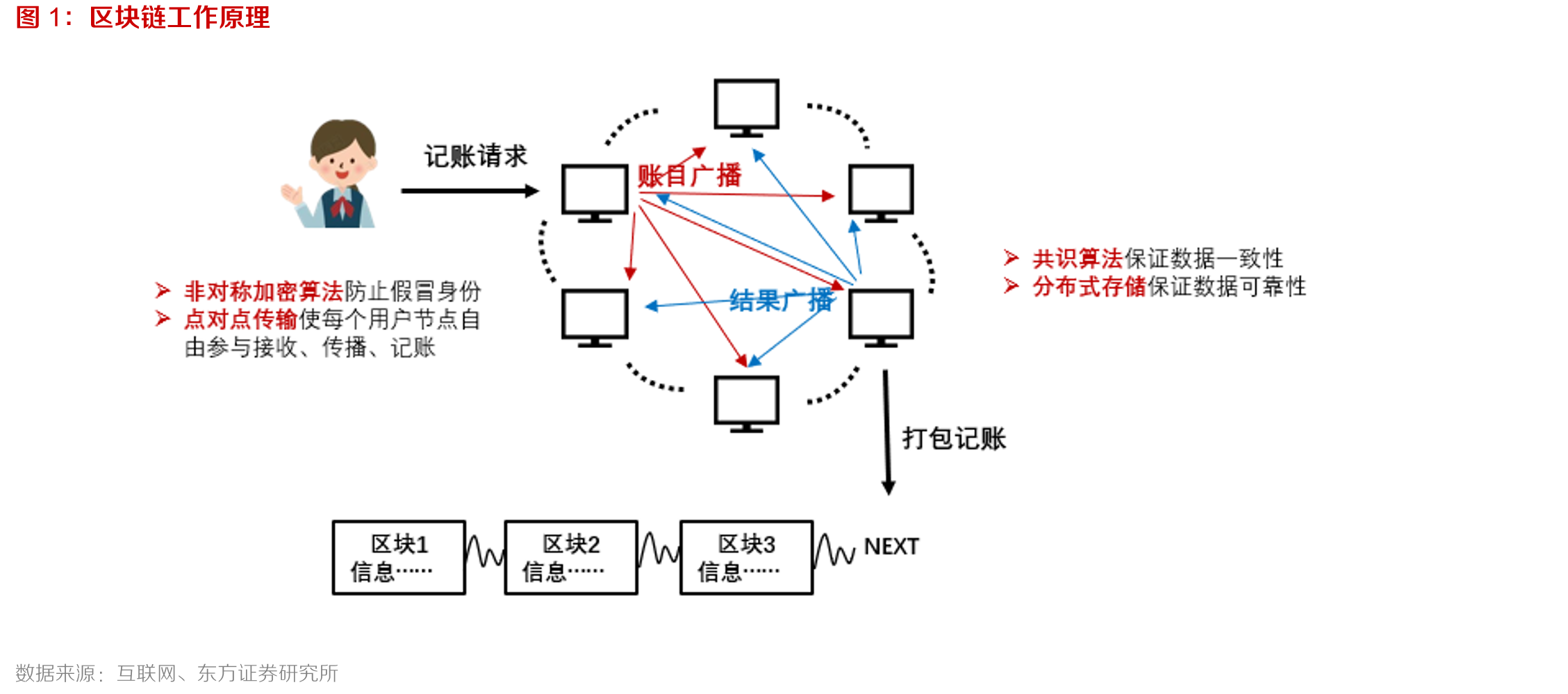

区块链技术是一种分布式账本系统,通过去中心化网络结构安全记录交易并跟踪资产所有权转移,其核心特点包括分布式存储不可变性透明度和加密安全,广泛应用于加密货币供应链管理身份验证等领域区块链技术的定义与核心机制区块链技术本质是一种共享且不可篡改的账本系统,由网络中的多个节点计算机。

这一特性确保了数据的真实性和可信度,使得区块链技术在各种应用中具有高度的可靠性无论是金融交易供应链管理还是数字身份认证等领域,区块链的不可篡改性都为其提供了强有力的支持透明性与匿名性结合#区块链技术实现了透明性与匿名性的完美结合在区块链系统中,每笔交易都是公开可见的。

匿名性并非绝对虽然区块链技术提供了一定程度的匿名性,但这种匿名性是建立在用户身份数字不被泄露的前提下的如果其他人能够获知与用户身份相关的数字串,那么用户的匿名性将被打破去中心化可能带来的混乱交易管理缺失去中心化意味着没有中央机构来管理交易虽然交易信息在区块链上是不可篡改的。

区块链技术是一种分布式账本系统,通过去中心化网络结构安全记录交易并跟踪资产所有权转移,其核心特点包括分布式存储不可变性透明度和加密安全,广泛应用于加密货币供应链管理身份验证等领域区块链技术的定义与核心机制区块链技术本质是一种共享且不可篡改的账本系统,由网络中的多个节点计算机共同维护与传统集中。

事实澄清比特币是区块链技术的首个应用场景,但区块链的核心价值在于其去中心化不可篡改的分布式账本技术目前区块链已扩展至供应链管理医疗数据共享版权保护政务服务等多个领域例如,沃尔玛利用区块链追踪食品供应链,艺术家通过NFT基于区块链的数字凭证保护作品版权类比说明区块链与。

技术挑战性能瓶颈公有链交易处理速度较低如比特币每秒7笔,难以满足高频交易需求能源消耗工作量证明机制需大量计算资源,导致能源浪费,以太坊正逐步转向权益证明以降低能耗监管合规匿名性可能被用于非法活动,需平衡隐私保护与监管需求,如央行数字货币采用可控匿名设计区块链通过技术创新重构。

这主要是源于区块链的核心技术共识机制,共识机制具备“少数服从多数”以及“人人平等”的特点 5匿名性很多人觉得区块链这么开放,这么透明,是不是我们就没有隐私了匿名技术区块链?其实不是,虽然说在区块链中的交易信息是公开透明的,但是账户的身份信息是被进行加密的,只有得到了授权,才能访问 现在给大家讲一个故事,帮助。

三智能合约与自动化执行 区块链技术还支持智能合约,这是一种自动执行自动履行合同条款的计算机程序通过智能合约,可以实现自动化执行交易数字资产转移等操作,大大提高了交易的效率和便捷性同时,智能合约还可以减少人为干预,降低纠纷和欺诈的风险四安全性与匿名性 区块链技术的安全性和匿名。

聊完即焚功能用户结束对话后,系统自动清除所有通信记录,包括文本图片等多媒体内容,实现真正意义上的无痕交流TWT的技术实现原理 身份隐藏体系采用洋葱路由Tor与区块链匿名技术结合的方式,通过多层加密和分布式节点传输,使通信路径无法被追踪分析数据销毁机制运用国密算法对临时数据进行加密。

标签: #匿名技术区块链

评论列表